每日經濟新聞 2026-04-01 21:01:06

每經記者|岳楚鵬 宋欣悅 每經編輯|何小桃

記者|岳楚鵬 宋欣悅?

編輯|何小桃 易啟江?校對|高涵

因員工一不小心把51.2萬行Claude Code源代碼泄露,讓全行業窺見了人工智能(AI)新銳巨頭Anthropic的產品內部架構,并且提前曝光了其電子寵物和持久化AI助手的產品布局。

當地時間3月31日,因npm包打包失誤,Claude Code源代碼被泄露。數小時內,泄露代碼便在GitHub形成星標破萬、備份超2萬次的擴散態勢。

對此,Anthropic向《每日經濟新聞》記者(以下簡稱每經記者)回復稱,這是由于人為錯誤(human error)導致的發布打包問題,而非安全漏洞。

專家指出,此次泄露為中小開發者提供了提升其產品能力的“抄作業”機會,但相關代碼的商業化使用則面臨法律風險。

被泄露的Claude Code代碼庫 圖片來源:X

51萬行Claude Code源代碼“被開源”

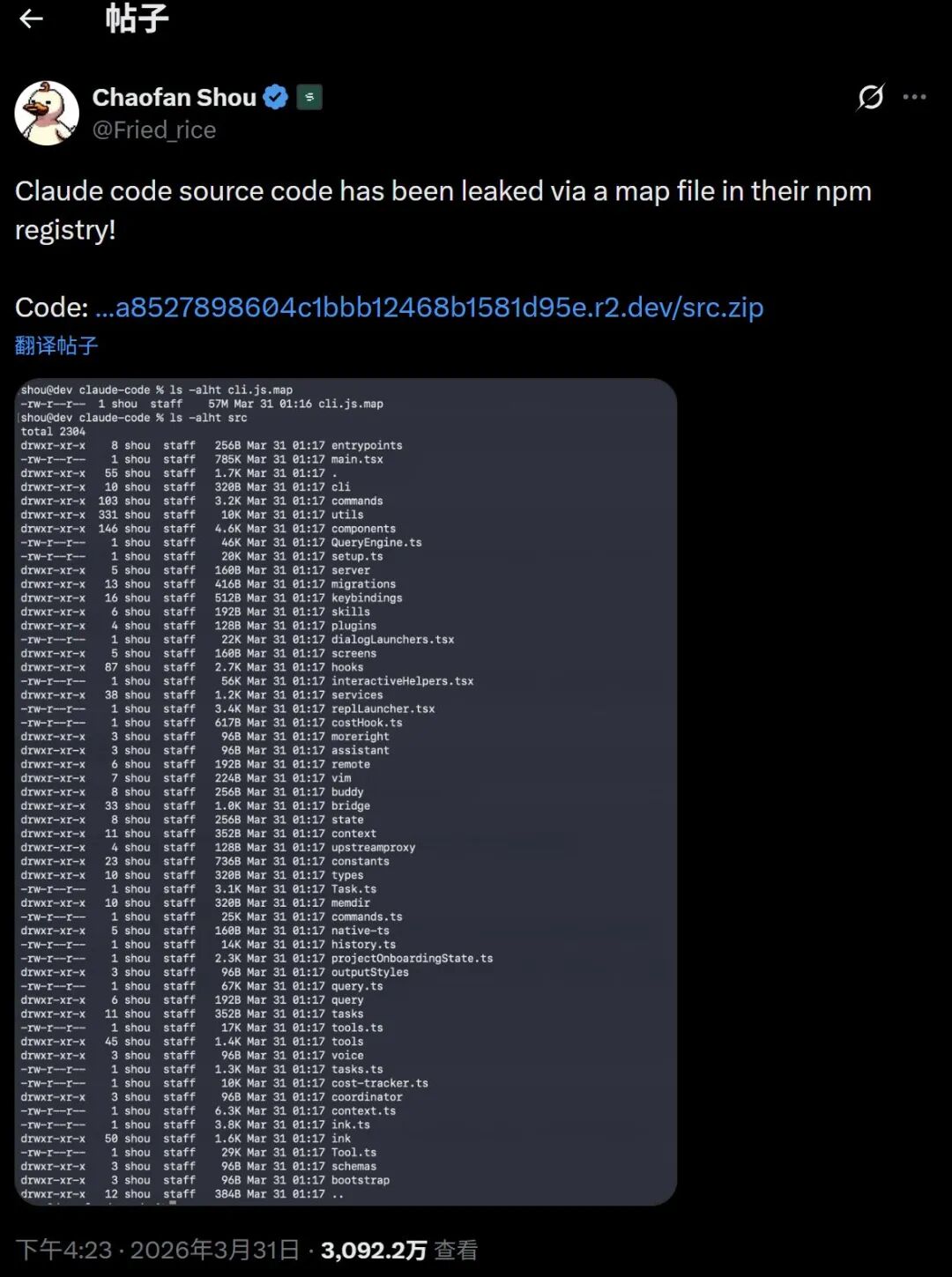

當地時間3月31日,Web3安全公司FuzzLand的實習研究員Chaofan Shou在社交平臺X上披露,Anthropic旗下AI編程工具Claude Code的源代碼被意外泄露。

圖片來源:X

據其描述,他在檢查Claude Code的npm包時發現,一個體積達57MB的cli.js.map文件指向了一個存儲桶鏈接,其中包含了1900個TypeScript文件,共計超過51.2萬行未經混淆和反編譯的完整源代碼。這意味著,開發者可以輕松一窺甚至還原Claude Code的內部構造。

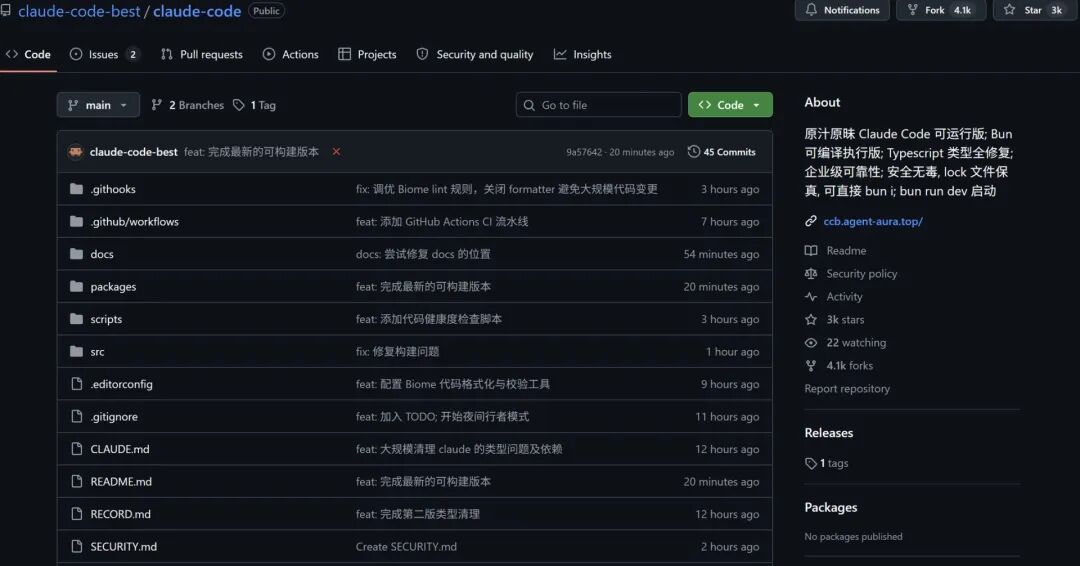

開發者還原的Claude Code 圖片來源:GitHub?

問題根源并不復雜:本應在生產構建中被排除的source map文件,因.npmignore配置疏漏或構建流程設置不當,被一同發布至npm registry這一公開平臺。數小時內,相關代碼即被上傳至GitHub并廣泛傳播,甚至已有開發者基于泄露內容完整重建了Claude Code。

事件發酵后,Anthropic緊急更新npm包并移除相關文件,同時刪除早期版本。但為時已晚。

每經記者就此事向Anthropic求證,該公司回應稱:“今日早些時候,Claude Code的一次發布中包含了部分內部源代碼。此次事件未涉及或暴露任何敏感的客戶數據或憑證。這是由于人為錯誤導致的發布打包問題,而非安全漏洞。我們正在推出措施,以防止類似情況再次發生。”

這已經是Anthropic一周內發生的第二次重大泄露事件。3月26日,該公司剛剛因CMS(內容管理系統)配置錯誤,泄露了名為Claude Mythos的模型信息和約3000份未公開的資產。更早之前,Claude Code在2025年2月和2024年12月也分別出現過源碼和系統提示詞泄露問題。頻繁發生的“人為失誤”,正持續侵蝕市場對其安全能力的信任。

隨著開發者對泄露代碼的深入分析,一個遠超外界預期的Claude Code內部體系逐漸清晰。這并非一個簡單的API封裝工具,而是一個完整的生產級開發環境。

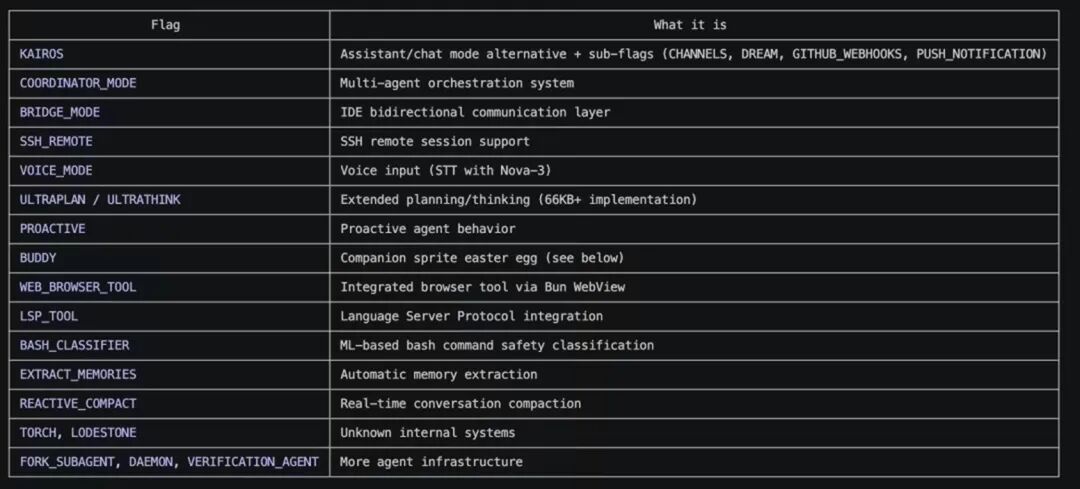

根據GitHub倉庫的分析,泄露的代碼庫包含40多個權限控制工具、一個擁有4.6萬行代碼的查詢引擎、多智能體協調系統、IDE橋接功能以及持久化記憶機制等。代碼中還發現了35個編譯時功能標志和超過120個未公開的環境變量,通過USER_TYPE=ant這個環境變量,Anthropic的員工可以解鎖全部內部功能。

有程序員指出,Claude泄露內容顯示它不是一個AI編程助手,更像是一個操作系統。

更引人關注的是多項尚未發布的實驗性功能。

Anthropic未發布的實驗性功能 圖片來源:GitHub

第一,是名為BUDDY的終端電子寵物系統。

代碼顯示,BUDDY是一個類似上世紀90年代風靡全球的電子寵物“拓麻歌子”(Tamagotchi)的AI伴侶系統。其核心機制結合用戶ID與偽隨機算法生成唯一角色,包括物種、稀有度、外觀與屬性等。系統還支持“抽卡”、閃光變種等設定,并由模型自動生成“靈魂描述”。值得一提的是,寵物的關鍵屬性并非存儲,而是基于用戶ID動態計算生成,使其具有穩定且不可篡改的唯一性。

網友分享的BUDDY介紹 圖片來源:GitHub

第二,是名為KAIROS的持久化AI助手。

KAIROS被隱藏在編譯標志之后,在公開版本中并不可見。一旦激活,該系統可持續監控用戶行為、記錄信息并主動執行任務,同時維護詳細的操作日志。配合名為autoDream的后臺機制,系統還能在低活躍期自動整理記憶,將短期對話內容轉化為長期結構化知識。這一設計被認為高度類似人類在睡眠中的記憶鞏固過程。

某字節AI Agent研究員表示,最讓人驚艷的就是KAIROS模式——GitHub Webhook + Cron + MCP Channel + 后臺Dream記憶整理,本質上是把Agent從工具推向數字員工。

此外,為防止內部信息泄露,Anthropic還設計了“臥底模式”(Undercover Mode),限制員工在開源貢獻中提及內部模型代號或工具名稱。同時,其API中還嵌入“數據投毒”機制:通過注入虛假工具定義(fake_tools),干擾潛在的數據抓取與模型蒸餾行為,從而降低競品模型性能。

這些設計顯示,Anthropic在技術防護與競爭策略上已投入大量精力,但此次“人為錯誤”卻暴露出流程執行層面的短板。

作為對標OpenAI的重要產品,Claude Code長期與GitHub Copilot等工具競爭。此次意外泄露雖然并非官方開源,卻被不少開發者視為一次難得的學習機會。

上海財經大學特聘教授胡延平向每經記者表示,這次泄露對AI生態的首要影響,是能夠幫助其他Agent團隊提升產品水準,幫助開發者把握技術路線圖。他透露,一些技術人員的確在連夜分析、還原、修改、測試,乃至嘗試部署和復現,對泄露出來的文件進行系統研究。“對于原本在AI Agent方面能力一般的開發者而言,這毫無疑問是一次‘抄作業’的機會,產品水平快速拉齊。甚至在抄作業過程中改作業,局部優化以后可能比Claude Code的框架某些方面更好。”

在胡延平看來,代碼泄露對于中小開發者來講的確有較大幫助,但對大廠來說未必。“因為大廠要么已經在進行逆向工程,要么在形成更系統的產品框架過程中,類似 Claude Code 這類產品要成功,除了單點產品力,還取決于整個應用生態構建,包括Skills技能生態、開發者與合作伙伴生態,以及如何以全棧AI服務,去對應數億設備與數億用戶構成的大生態。”

胡延平認為,Claude Code源代碼泄露引發大范圍關注和討論,是因為Anthropic是全球范圍內,尤其在To B、代碼能力方面,唯二的全棧能力最強的AI公司之一,另一家是OpenAI。而且Anthropic在這類產品上比OpenAI走得更遠,產品力也更強。“從泄露出來的代碼看,Claude Code系統實踐和有機融合了時下業界熱切討論的Prompt Engineering、Context Engineering和Harness Engineering,尤其是Harness Engineering和升級后可以操作電腦的功能,讓業界透過Claude Code看到了下一個階段的發展方向,接管型Agent作為應用操作系統和行動智能體,正在變得全能,未來成為不同于具身通用智能的數字通用智能”。

不過,在接受每經記者采訪時,國浩律師事務所吳俊伶律師提醒道,此次事件更適合界定為source map誤披露導致部分源代碼可被還原,而非權利人主動授權公開源代碼,因此源代碼可被外界獲取,并不當然意味著任何人都獲得了合法復制、改寫、集成或商用的授權。

她分析稱,對企業和開發者而言,如果下載相關代碼后將其用于復制、改寫、嵌入自有產品,或據此優化、訓練同類競爭性產品,通常可能觸發著作權、商業秘密、乃至不正當競爭層面的復合風險。雖然在相關源碼已經被大范圍傳播的情況下,權利人事后再對源代碼整體主張商業秘密,難度會明顯上升,但這并不當然排除其就尚未公開的細節內容,或就早期不當獲取、傳播、使用行為繼續主張權利。對于Anthropic現有用戶而言,其官方條款還明確限制利用其服務開發競品、訓練競品AI,以及反編譯、逆向或復制服務,因此相關使用還可能疊加違約風險。

她也表示,相較之下,單純出于研究或安全分析目的“查看”相關代碼,風險通常低于實際復用;但一旦進入開發、商用等環節,法律風險會顯著上升。

目前,多個托管泄露源碼的GitHub倉庫已陸續收到基于《數字千年版權法》的刪除通知并被下架。這也進一步表明,圍繞該事件的法律博弈正在展開。

|每日經濟新聞 ?nbdnews? 原創文章|

未經許可禁止轉載、摘編、復制及鏡像等使用

如需轉載請與《每日經濟新聞》報社聯系。

未經《每日經濟新聞》報社授權,嚴禁轉載或鏡像,違者必究。

讀者熱線:4008890008

特別提醒:如果我們使用了您的圖片,請作者與本站聯系索取稿酬。如您不希望作品出現在本站,可聯系我們要求撤下您的作品。

歡迎關注每日經濟新聞APP